"Vista jest odporna" - mówi Jim Allchin

21 grudnia 2006, 12:07Jim Allchin, prezes Microsoftu ds. platform i usług, stwierdził na swoim blogu, że Windows Vista jest odporny na istniejący obecnie szkodliwy kod. Za wszelkie przypadki złamania zabezpieczeń Visty Allchin obwinia oprogramowanie, które nie jest częścią najnowszego OS-u.

Krótsze wsparcie dla trzech edycji Visty

1 marca 2007, 18:47Microsoft poinformował, że z 10 do 5 lat skraca okres, w jakim będzie udzielane wsparcie techniczne dla trzech wersji Windows Visty. Firma zostawiła sobie jednak furtkę, gdyż oświadczyła, że nie jest to decyzja ostateczna i w razie potrzeby czas wsparcia może zostać wydłużony.

Dwustukilometrowa podróż klucza kwantowego

5 czerwca 2007, 12:40Uczonym z amerykańskiego Narodowego Instytutu Standardów i Technologii (NIST), japońskiego NNT oraz Uniwersytetu Stanforda udało się przesłać kwantowy klucz na rekordową odległość 200 kilometrów. Podczas eksperymentu wykorzystano przede wszystkim obecnie używane technologie i urządzenia

60-calowy obraz z odległości 91 centymetrów

26 września 2007, 09:15Toshiba jest twórcą projektora TDP-EW25U. Spośród innych podobnych urządzeń projektor Toshiby wyróżnia fakt, iż może on pracować na wyjątkowo krótkich dystansach.

IPS pomoże strażakom

14 grudnia 2007, 11:43Francuska firma Thales opracowała Indoor Positioning System (IPS), który działa podobnie jak GPS, ale jest przeznaczony do pracy z pomieszczeniach. IPS powstał z myślą o strażakach, pracujących w zadymionych budynkach. Może jednak być również używany przez policję i wojsko.

Komitet Techniczny bada Windows 7

12 marca 2008, 08:41Od 2002 roku na podstawie ugody pomiędzy Microsoftem a amerykańskim urzędem antymonopolowym, koncern z Redmond znajduje się pod szczególnym nadzorem rządowym. Przestanie on obowiązywać w 2009 roku, rok przed spodziewaną premierą systemu Windows 7, znanego pod kodową nazwą Blackcomb.

Najbardziej oszczędny procesor na świecie

16 czerwca 2008, 10:16Naukowcy z University of Michigan stworzyli najbardziej energooszczędny procesor na świecie. Układ Phoenix pobiera w stanie uśpienia aż 30 000 razy mniej mocy niż inne podobne kości, a do pracy potrzebuje 10-krotnie mniej mocy. W trybie uśpienia Phoenix Processor zużywa jedynie 30 pikowatów mocy. Jak wyjaśniają naukowcy, to tak niewiele, że bateria z zegarka elektronicznego mogłaby zasilać Phoeniksa przez 263 lata.

Szybko, tanio, masowo

17 września 2008, 17:40Jak wiele dzieli nas od dnia, w którym lekarz będzie w stanie wykonać badanie genetyczne podczas naszej wizyty w gabinecie? Specjaliści w wielu ośrodkach badawczych robią wszystko, by stało się to jak najszybciej.

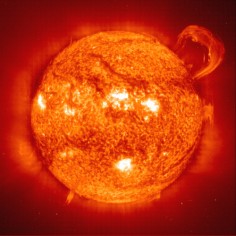

Groźne Słońce

7 stycznia 2009, 11:10Amerykańska Akademia Nauk przeprowadziła na zlecenie NASA badania, z których wynika, że poważne zagrożenie dla naszej cywilizacji może stanowić... Słońce. Nagły wzrost aktywności gwiazdy zniszczy satelity, systemy telekomunikacyjne i energetyczne.

Randka z zapachem

15 kwietnia 2009, 08:36Już wkrótce serwisy randkowe będą zapewne oferować możliwość przetestowania zapachu potencjalnego partnera jeszcze przed pierwszym spotkaniem twarzą w twarz, a wszystko dzięki powstałej niedawno firmie Basisnote z Berna. Jej założyciel, biolog August Hämmerli, podkreśla, że wbrew pozorom, to ważna część profilu, bo nawet jeśli wszystko pasuje, mamy te same zainteresowania i dużo do omówienia, ale nie możemy wytrzymać woni drugiej osoby, ze związku raczej nic nie wyjdzie.